在当今信息化的社会中,数据安全成为了一个愈加重要的话题。尤其是在金融、医疗、和个人信息保护等领域,如何有效地保护敏感数据是企业面临的一大挑战。在这其中,Ciphertext Tokenization(密文令牌化)作为一种先进的数据保护技术,越来越多地被应用于不同的行业。本文将详细介绍Ciphertext Tokenization的基本概念、实现方法、应用场景以及潜在的挑战。

Ciphertext Tokenization是一种将敏感数据(如个人身份信息、信用卡号码等)转化为不可逆的Token(令牌)的过程。这个Token可以在系统中用作原始数据的代表,而原始数据则在被Token化后存储在一个安全的环境中。Token化的优势在于,即使Token在数据库中被泄露,攻击者也无法恢复出原始数据,从而保护了用户的敏感信息。

Ciphertext Tokenization的实现步骤主要包括以下几个方面:

1. 数据识别:首先,需要识别出哪些数据是敏感的,哪些数据需要进行Tokenization。

2. Token生成:根据安全算法生成相应的Token,一般可以采用随机数生成器,确保每个Token都是唯一的且无法被逆向推导。

3. 数据加密:将原始敏感数据进行加密处理,生成密文。这一过程确保了数据即使在被盗的情况下也无法被轻易解码。

4. 存储与访问管理:将Token和对应的密文安全地存储在数据库中,并且设置严格的访问权限,确保只有授权的用户能够访问原始数据。

Ciphertext Tokenization因其数据保护的有效性,广泛应用于多个领域,如:

1. 金融行业:在金融行业,Tokenization可以保护信用卡信息、银行账户信息等敏感数据的安全,减少因数据泄露造成的经济损失。

2. 医疗行业:医疗数据的保护同样重要,Tokenization可以确保患者的隐私得到保障,防止医疗数据的滥用。

3. 零售行业:在电商平台中,Tokenization能够帮助商家处理用户支付信息,确保交易过程中的信息安全。

尽管Ciphertext Tokenization具有众多优点,但在实际应用中仍面临一些挑战:

1. 复杂的实现流程:Tokenization系统的实现涉及多个环节,设计不当可能导致系统漏洞。

2. 法律法规遵从:在不同的国家和地区,数据保护的法律法规不尽相同,需要确保Tokenization符合相关要求。

3. 用户体验:在Token化过程中,可能会影响用户的交互体验,设计时需注意权衡安全性和用户体验之间的关系。

Tokenization和加密都是保护敏感数据的有效技术,但它们的核心理念和实现方式不同:

加密:是将原始数据转化为密文的过程,只有获得正确的密钥才能解密获取原始数据。加密后的数据仍然是可恢复的,若密钥被盗,敏感数据便可能会遭到泄露。

Tokenization:则将敏感数据替换为不可逆的Token,原始数据被安全储存到一个受控的环境中。Token化的数据无法还原,增加了泄露数据的难度。

因此,虽然两者都能提供数据保护,Tokenization在防止数据泄露方面表现得更加优越。

选择Tokenization解决方案时,企业需要考虑多个因素:

1. 安全性:确保解决方案能够提供最高级别的安全性,具备对抗各种类型攻击的能力。

2. 兼容性:检视Tokenization系统是否能与现有的IT环境和业务流程无缝对接。

3. 用户体验:Tokenization应当在不影响用户体验的前提下运行,确保操作过程的流畅。

4. 成本:综合考量解决方案的实施、维护成本与企业实际预算的匹配度。

Tokenization适用于多种类型的敏感数据,具体包括:

1. 个人识别信息(PII):包括姓名、地址、出生日期、社保号码等,可被滥用以进行身份盗窃。

2. 财务信息:如信用卡信息、银行账户信息等,这类数据的泄露可能导致巨大的经济损失。

3. 医疗信息:患者的病历和医疗记录等信息,要受到严格保护以遵循HIPAA等法规。

企业在进行Tokenization时应对敏感数据进行详细分析,以确保所有需要保护的信息都被考虑在内。

随着数据安全需求的不断增加,Tokenization的未来将呈现出以下趋势:

1. 更加智能化:结合机器学习等新技术,实现自适应Tokenization,根据数据类型和环境变化动态调整保护策略。

2. 行业内标准化:推进Tokenization技术的标准化,提升各大行业间的数据协作与信任。

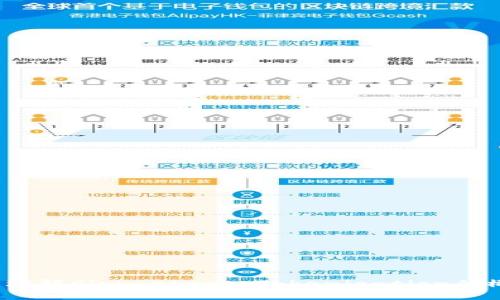

3. 与区块链结合:尝试将Tokenization与区块链技术结合,进一步提高数据的不可篡改性和透明度。

总而言之,Ciphertext Tokenization作为一种保护敏感数据的重要技术,其应用和发展将更趋于智能化和标准化,确保在保障数据安全的同时提升用户体验。

leave a reply